理解Like查询语句SQL注入 有效防范黑客入侵

2016-1-23 0:0:0 wondial理解Like查询语句SQL注入 有效防范黑客入侵

理解Like查询语句SQL注入 有效防范黑客入侵 看《ibatis in action》,里面提到了使用like进行模糊查询的时候,会有注入漏洞。举例说明如下:Xml代码

<select id="getSchoolByName" resultMap="result"> select * from tbl_school where school_name like '%name%' </select>

Java代码

public List<School> getSchoolByName(String name) throws DataAccessException { List<School> list = (List<School>)getSqlMapClientTemplate().queryForList("getSchoolByName",name); return list; } 测试用例:

Java代码

@Test public void print(){ try{ List<School> list = schoolDao.getSchoolByName("长乐一中%' or '1%' = '1"); for(School school : list){ System.out.println(school.getName()); } }catch(Exception e){ e.printStackTrace(); } } 用p6spy查看最后生成的sql语句:

Sql代码

sql1:select * from tbl_school where school_name like '%长乐一中%' or '1%' = '1%'

sql2:select * from tbl_school where school_name like '%长乐一中%' or '1%' = '1%'

其中:sql1是ibatis放入preparedstatement执行的sql,sql2是jdbc执行的真正sql,在这个例子里二者一样的,因为在map里使用的占位符是name,ibatis遇到这样的占位符,就直接拼sql语句了,而不是用在sql中使用占位符再给sql set paramter(用#name#的话就是,但是不能用来搞模糊查询)。

在实际项目中的后果就是:如果在页面上有个输入框,让用户输入学校名字,用户输入 长乐一中%' or '1%' = '1 的字样,那程序就会把所有的学校结果都列出来。实际上可能有一些学校已经被删除掉了(使用某个字段标记,假删除),不想让用户再看到或者某些学校信息当前用户没有权限看到。

在《ibatis in action》里,例举了这个注入漏洞一个更可怕的后果,删表。修改测试用例如下:

Java代码

@Test public void print(){ try{ List<School> list = schoolDao.getSchoolByName("长乐一中';drop table tbl_test;#"); for(School school : list){ System.out.println(school.getName()); } }catch(Exception e){ e.printStackTrace(); } } 用p6spy查看最后生成的sql语句:

Sql代码

select * from tbl_school where school_name like '%长乐一中';drop table tbl_test;#%'

select * from tbl_school where school_name like '%长乐一中';drop table tbl_test;#%'

在mysql中,#是注释符.复制以下sql代码在phpmyadmin中执行,tbl_test确实被删掉了。但是用ibatis执行这句sql却失败,debug了下ibatis的源代码,发现ibatis是用preparedstatement执行查询的。上面的是两个sql语句,但ibatis直接把“select * from tbl_school where school_name like '%长乐一中';drop table tbl_test;#%'”这句sql放进去执行,差不多下面这样: www.it165.net

Java代码

String sql = "select * from tbl_school where school_name like '%长乐一中';drop table tbl_test;#%'"

PreparedStatement ps = conn.prepareStatement(sql);

ps.execute();

这样的执行就会报错,也就删除不了tbl_test这张表了。。。奇怪了。。难道《ibatis in action》这书上讲错了?

以上代码都是在ibatis2.3.4的环境下测试的。没试过以前的版本。。

但是在使用ibatis的时候难道就不能like查询了?或者要在web层或者service层对用户的输入条件作一次过滤么?太麻烦了。还好ibatis提供的另一种占位符#在用PreparedStatement执行查询的时候,是用?作占位符,然后set paramter的。。把map里的sql语句改成这样吧:(参考了网上的sql语句)

Sql代码

mysql: select * from tbl_school where school_name like concat('%',#name#,'%')

oracle: select * from tbl_school where school_name like '%'||#name#||'%'

SQL Server:select * from tbl_school where school_name like '%'+#name#+'%'

如果您的问题还没有解决,可以到 T+搜索>>上找一下答案

相关阅读

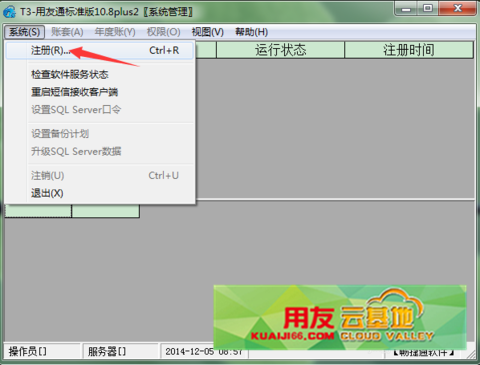

- 用友T3用友通系统重装后,没有账套备份,如何恢复账套2019-4-29 8:0:0

- 明细账权限设置时提示“没有操作员”?2019-4-29 8:0:0

- 用友T3-用友通如何进行凭证的赤字控制2019-4-23 8:0:0

- 用友T3-用友通如何调整工资发放签名表工资项目显示顺序2019-4-23 8:0:0

- 用友T3-用友通如何设置财务报表中的年月日2019-4-23 8:0:0

- 用友T3-用友通如何设置未记账凭证的报表公式_02019-4-23 8:0:0

- 用友T3-用友通如何设置未记账凭证的报表公式2019-4-23 8:0:0

- 用友T3-用友通如何设置对客户的信用进行控制2019-4-23 8:0:0

- 用友T3-用友通如何补录现金流量?2019-4-23 8:0:0

- 用友T3-用友通如何核销银行账2019-4-23 8:0:0